一步.UltrtaSec的版本信息

系统信息:

a) 物理机 or 虚拟机?虚拟机是哪种(VmWare、VirtualBox ……)?

b) 系统的名称(例如Ubuntu 12.04.3 64位),或系统安装包的名称(ubuntu-12.04.3-desktop-amd64.iso)

c) 执行如下命令,提供这些信息:

uname -r

uname -a

cat /etc/issue

cat /proc/kallsyms | grep do_execve

第二步.问题出现情况

a) 之前没有使用过UltrSec,这是弟一次使用? => 可能是策略配置问题。

b) 之前成功使用过(相同策略和操作)没出问题,现在新出的问题。 => 比较差异

c) 之前使用过,一直都存在这个问题? => 需要定位

具体问题分析:

问题复现的条件

先查看手册

是否在网上搜索过错误信息 => 有些不是UltraSec产品问题,如果有具体的提示信息,可以在网上查查

第三步.新安装UltraSec,系统启动后UltraSec使用不正常,怎么回事?

确认1:UltraSec启动是否正常

图形界面或usec命令行提示:

![]()

定位方法如下:

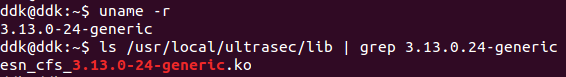

1、确认安装UltraSec是支持正在运行的内核:

uname -r // 查看内核

ls /usr/local/ultrasec/lib // 是否有对应内核的ko文件

如果UltraSec不支持运行内核,则结束定位,否则继续。

要求uname -r的显示与ko文件名的内核版本号完全一致。

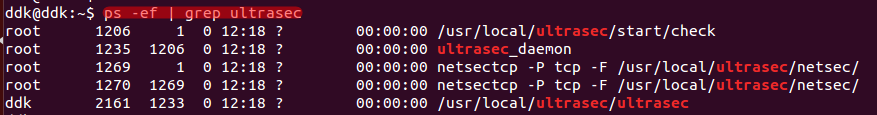

2、确认Ultrasec进程运行正常:

ps -ef | grep ultrasec

正常情况系下,显示有下面五个Ultrasec相关进程

如果显示不够5个进程

运行 /usr/local/ultrasec/start/S99ultrasec,再用ps –ef查看

- 如果进程是5个,说明S99ultrasec在启动时没有被执行,联系开发人员定位启动问题。(ultrasec已经可以使用,可以测试其它功能,继续下面第3步)

- 如果进程仍然不是5个,联系开发人员定位问题。

确认2:UltraSec是否登录服务器

是否配置服务器地址和端口

是否使用正确的用户名和密码登录服务器,登录状态是否正常。

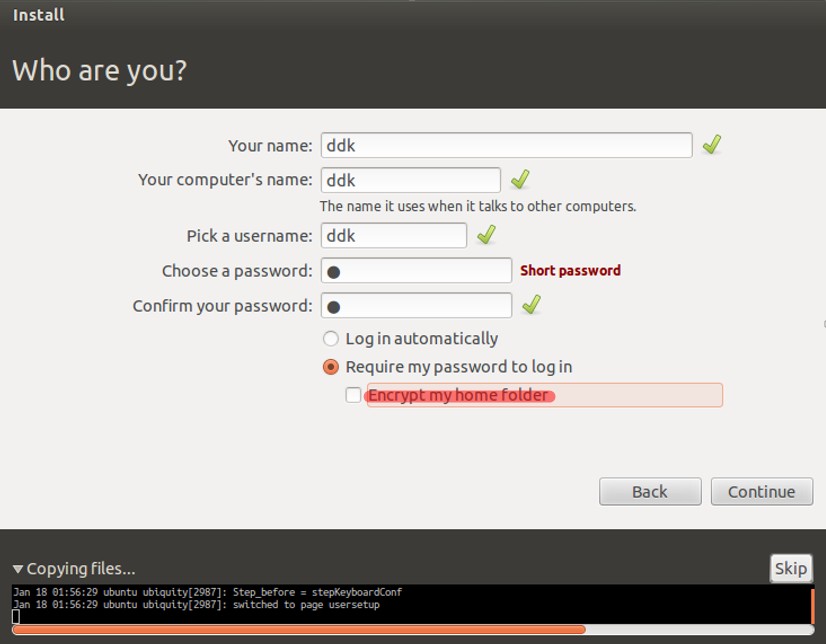

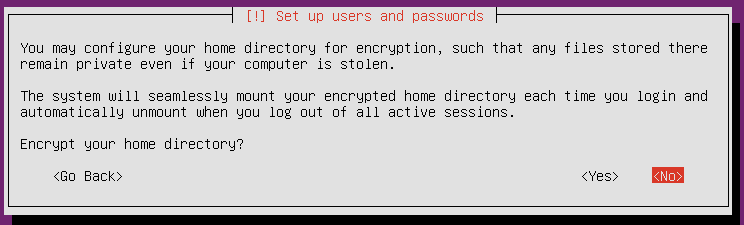

确认3:不能安装Linux发行版自带的ecryptfs加密文件系统

安装Ubuntu或其它Linux发行版时,不能安装系统自带的ecryptfs加密文件系统。

因为UltrasSec与ecryptfs都是加密文件系统,只能选择一个,同时安装有冲突。

如下图所示,安装时不能选择 Encrypt my home folder。

或

系统启动后,如果有 /home/.ecryptfs,就说明安装了 ecryptfs。

或者执行ecryptfs-setup-private,如果有这个命令,说明安装了 ecryptfs。

如果已经安装ecryptfs,使用下面的方法可以卸载ecryptfs。

卸载ecryptfs的方法:

1、把UltraSec卸载掉

2、备份 /home/dell 目录下的内容 (以免失败时丢失文件;假设用户名是dell。)

3、卸载ecryptfs的方法:

执行命令 ecryptfs-setup-private --undo ,它的输出信息说明了卸载ecryptfs的方法。

执行下列:

1)在 /home/dell 目录下执行:

PRIVATE=`cat ~/.ecryptfs/Private.mnt 2>/dev/null || echo $HOME/Private`

说明:$PRIVATE是 /home/dell

2)在 /home 目录下执行:

ecryptfs-umount-private

chmod 700 $PRIVATE

3)在 /home/dell 目录下执行:

rm -rf .Private .ecryptfs

查看这个目录,删除与ecryptfs有关的文件

4)在 /home 目录下执行:

sudo apt-get remove ecryptfs-utils libecryptfs0

4、重启计算机,安装UltraSec,应该就正常了

确认4:策略配置是否正确

参见《UltraSec服务端操作手册》,以及本文的相关说明,确认配置了合适的策略。

如果仍然无法解决问题,请联系开发人员定位问题。

第四步.拷贝和保存的例外方法

如前面所说,Eclipse和Gedit在编辑文件时为了防泄密,对拷贝和保存的内容可能进行加密,但这与客户的使用习惯可能不一致,有时客户希望不要做这么严格的限制,允许拷贝和保存为明文,这时可以使用本节说明的方法。

通过策略配置放开“拷贝控制”和“另存控制”,方法与$TERMINAL-1$类似。

在“透明加解密_标准”的“关联类型”中增加 $COPYCONTROL-1$ 和 $SAVECONTROL-1$ ,功能见下面详细说明。

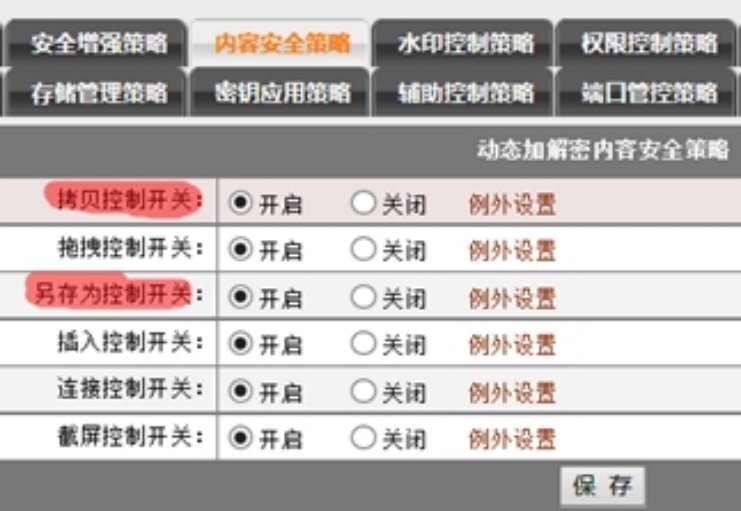

内容安全策略中有两个与此相关的开关:拷贝控制开关、另存为控制开关。

拷贝控制开关

功能:控制对密文内容的拷贝是否加密,以防泄密。

注意:

l 同一软件进程只要打开一个密文,则对所有打开文件(明文或密文)都以密文方式处理,因为软件进程不能确知明文是否已经被拷贝进了密文内容,为了防泄密,都做密文方式处理。

l 如果软件进程只打开过明文,则不受此开关限制,拷贝内容不会被加密。

默认:开启

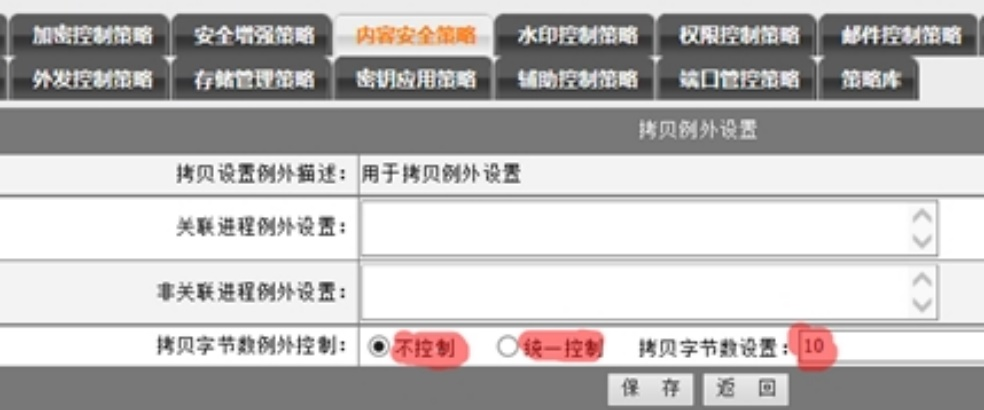

开启时,受例外设置影响:

l 不控制 :拷贝密文时都加密。 // 防止泄密 (这是默认)

l 统一控制:不多于拷贝字节数(zui大可设置为999)时不加密,多于拷贝字节数时加密。 // 允许临时少量拷贝,因此拷贝字节数不能设置为无限大。

关闭时,拷贝密文内容时都加密。 // 为了防泄密

UltraSec 3.5.0之后版本增加如下支持

“透明加解密_标准”策略的关联类型中可使用 $COPYSAVECONTROLxxx$

l 如果没有配置$COPYCONTROLxxx$,则按照原有方式处理。

l 如果配置了$COPYCONTROLxxx$

n xxx = -1 拷贝为明文

n xxx != -1 按照原有方式处理

另存为控制开关

功能:控制“保存或另存”文件时是否加密,以防泄密。

注意:

l 同一软件进程只要打开一个密文,则对所有打开文件(明文或密文)都以密文方式处理,因为软件进程不能确知明文是否已经被拷贝进了密文内容,为了防泄密,都做密文方式处理。

l 如果软件进程只打开过明文,则不受此开关限制,保存或另存都保存为明文。

默认:开启 // Windows与Linux的这个配置含义不同

如果打开过密文,则:

l 开启:保存或另存时做代码识别,决定是否保存为密文。

l 关闭:保存或另存时不做代码识别,>=18字节的文件保存为密文,<18字节时保存为明文。

UltraSec 3.5.0之后版本增加如下支持

“透明加解密_标准”策略的关联类型中可使用 $SAVECONTROLxxx$

l 如果没有配置$SAVECONTROLxxx$,则按照原有方式处理。

l 如果配置了$SAVECONTROLxxx$

n xxx = -1 保存为密文

n xxx != -1 按照原有方式处理